主页 > imtoken安装地址 > 揭露“Bitcoin Blackmailer”病毒攻击过程

揭露“Bitcoin Blackmailer”病毒攻击过程

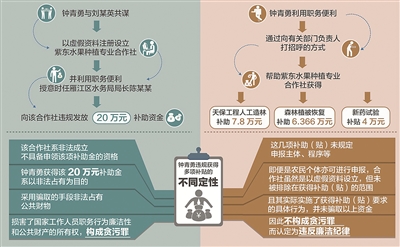

国内已有不少网友反映感染CTB-Locker勒索病毒。 电脑中的文档、图片等重要数据被病毒加密,提醒受害者在96小时内支付8比特币(约1万元人民币)的赎金,否则文件将永久无法打开。 这是CTB-Locker勒索病毒首次在国内出现,受害者多为企业高管等商务人士。

这是国内首次病毒攻击勒索比特币。 病毒勒索过程具有隐蔽性高、犯罪技术含量高、勒索金额高、攻击人群高端、危害大等特点。 公司产生不利影响。 360QVM团队第一时间对病毒进行了深度分析。 摘要 CTB-Locker 病毒通过电子邮件附件传播。 如果用户不慎运行,用户系统中的文档、照片等114类文件将被病毒加密。 该病毒在用户桌面显示勒索信息比特币病毒被360攻击,要求病毒作者支付8比特币的赎金才能解密并恢复文件内容。

因为获取赎金支付信息需要在Tor网络中进行,Tor网络是随机匿名加密的,比特币交易也是完全匿名的,使得病毒作者难以被追踪,同时也是受害人难以支付赎金。 一旦中招,一般人只能尝试找回“以前版本”的加密文件比特币病毒被360攻击,但前提是系统启用了卷影复制或Windows备份服务,否则很难找回文件。

样品信息

MD5: a2fe69a12e75744b7088ae13bfbf8260

传输量:估计全国>1000

受影响的操作系统:Windows

示例图标:

病毒名称:Malware.QVM20.GEN

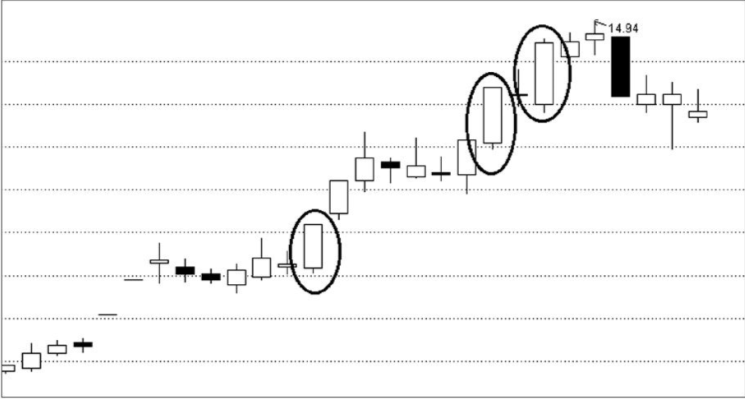

技术细节示例攻击流程如下:

第 1 步:将病毒样本作为电子邮件附件发送

第二步:

病毒使用大量垃圾指令阻碍样本分析,最终在内存中扩展第三步使用的PE文件。

循环解密,写入动态请求的内存

解密完成后,跳转到动态申请的内存,执行解密后的代码

动态获取系统API

再次申请内存,自己解密,在内存中动态扩展第三步用到的病毒

第三步:

从获取自身资源,释放执行RTF文件,让用户误以为文档被打开

RTF文件内容如下:

接下来,示例尝试访问 windowsupdate.microsoft.com 以确定用户是否可以连接到 Internet。

如果可以联网,会循环读取下载列表,下载加密文件

下载列表如下:(部分链接已无法访问)

解密pack.tar.gz得到第四步用到的病毒。

第四步:

使用和之前类似的方法,动态解密自己,在内存中展开一个新的PE文件,并将这个文件打包,目的还是为了阻碍分析。

代码还原后,内存中就可以得到第五步需要的病毒了。

第五步:

最后的勒索功能在第五步实现。

运行后会把自己复制到temp目录下,并创建定时任务实现自启动。

远程向 svchost.exe 注入恶意代码

判断中毒用户是否有vboxtray.exe、vboxservice.exe、vmtoolsd.exe等虚拟机进程的目的是阻碍分析,增加触发病毒代码的条件。

遍历用户的所有文件,包括硬盘、U盘、网络共享等。

判断用户文件格式是否适合感染目标,共114个文件作为病毒感染目标pwm,kwm,txt,cer,crt,der,pem,doc,cpp,c,php,js,cs , pas, bas, pl, py, docx,

rtf,docm,xls,xlsx,safe,groups,xlk,xlsb,xlsm,mdb,mdf,dbf,sql,md,dd,

dds,jpe,jpg,jpeg,cr2,raw,rw2,rwl,dwg,dxf,dxg,psd,3fr,accdb,ai,arw,

海湾,混合,cdr,crw,dcr,dng,eps,erf,indd,kdc,mef,mrw,nef,nrw,odb,odm,

odp,ods,odt,orf,p12,p7b,p7c,pdd,pdf,pef,pfx,ppt,pptm,pptx,pst,ptx,

r3d, raf, srf, srw, wb2, vsd, wpd, wps, 7z, zip, rar, dbx, gdb, bsdr, bsdu, bdcr,

bdcu,bpdr,bpdu,ims,bds,bdd,bdp,gsf,gsd,iss,arp,rik,gdb,fdb,abu,config,rgx

根据电脑启动时间、文件创建、修改、访问时间等信息,为随机种子生成KEY。 ZLIB压缩文件后进行AES加密:

最后修改受害者的壁纸以显示勒索信息: